DDoS útoky nejen na WEDOS

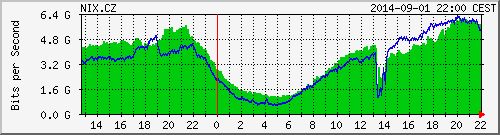

V poslední době se poměrně hodně mluví o DDoS útocích na společnost WEDOS. Je pravda, že na jejich veřejných grafech datových přenosů jsou vidět celkem hezké špičky (zeleně), které většinou na krátkou dobu vedou k omezení přenosů ven (modře). Pokud vidíte jen zelené špičky, bez modré, tak útok nezpůsobil žádné „škody“.

Na druhou stranu bez těchto grafů, aktivitě zákazníků na sociálních sítích a nakonec i veřejných prohlášení by si toho většina lidí ani nevšimla. DDoS či častěji DoS je běžným jevem. V různé formě se s ním musí potýkat každý provozovatel datacetra, administrátor serverů ale i majitel webu (například pokus o brute force prolomení hesla).

Jak probíhá DDoS útok

Co je to DDoS útok a jak vzniká si můžete přečíst na wikipedii. Momentálně jsme ve fázi, kdy se na hosting valí miliony paketů za vteřinu a datové přenosy jsou v gigabitech. Jsme někde u uzlu NIXu, kde se to všechno sbíhá dohromady. NIXem v maximu proteče téměř 300 Gbps. Odsud vlna směřuje přes routery jednotlivých dodavatelů konektivity do datacentra. Tam narazí na routery a přes ně na jednotlivé servery. Technicky vzato to může ještě pokračovat dál na váš webhosting.

Tam kde se to ucpe, tak to spadne. Služba nebude schopna odpovídat. DDoS byl úspěšný.

Obrana se musí dát někam do cesty této vlny. Může se jednat o manuální zásah administrátora, automaticky software anebo třeba speciální přístroj. Nemusí vždy jít o úplné zastavení. Někdy prostě stačí jen odfiltrovat to nejhorší a zbytek nechat na infrastruktuře.

Nejsilnější DDoS útok v dějinách ČR

Nejsilnější DDoS útok v dějinách ČR, o kterém se kdy mluvilo, proběhl 25. září 2013 na VShosting. Měl mít sílu 80 Gbps. Ačkoliv neexistuje přímý důkaz, že byl takto silný, sundal jednu z top značek na českém trhu. Přeci jen hostují spousta webů s velmi velkou návštěvností, takže na pořádný nával návštěvnosti určitě mají připravenou infrastrukturu.

To bylo v roce 2013. Teď jsme téměř o rok dál. Technologie jde kupředu.

První úspěšný DDoS útok na WEDOS

Chtě nechtě 26. srpna prostě WEDOS podlehl svému prvnímu DDoS útoku. Do té doby útoky jen omezily síťový provoz z určitých zahraničních lokací a přijde mi fér o tom napsat.

V odpoledních hodinách se objevil problém na jedné ze tří tras, které využívá. ČD Telematika (10 Gbps) musela být odpojena. Takže mu zůstaly „pouze“ dvě 10 Gbps trasy. Vzhledem k tomu, že současná maxima přenosů jsou teď u Wedos 4 Gbps (v ten okamžik 20 %) je to dostatek. Dokonce dostatek na X let růstu.

Jenomže večer toho někdo zřejmě využil a pustil proti Wedos všechno co bylo k dispozici. A Wedos poprvé ve svých dějinách podlehl DDoS útoku…

Samozřejmě po zapojení třetí trasy a aktivování obrany vše běželo. Podle monitoringu webhostingů co mám to ale bylo 4 – 7 minut. No i tak hezký výkon 😉

Proč monitoringy nehlásí u DDoS útoku výpadek

Pokud hosting DDoS útoku nepodlehne, tak většina monitoringů nenahlásí problém. Proto většina „neúspěšných“ DDoS útoků na poskytovatele není ani ve statistikách poznat. Externí monitoring (uptimerobot, pingdom) totiž při zjištění nedostupnosti kontrolují web z více míst, aby vyloučily problém na trase. No a právě nedostupnosti na trasách jsou pro DDoS útok charakteristické. Pokud sedíte v ČR tak problém nezjistíte ale někde v USA nemusí být web dostupný. Prostě ta vlna paketů se někde cestou zasekne.

Ochrana před DDoS útoky

Tohle je téma bezpečnostních hrozeb nejen budoucnosti ale i současnosti. Existuje případ kdy stačilo VPS s 100 Mbps připojením, které složilo v ČR menšího poskytovatele sdíleného webhostingu. Takové případy se údajně stávají, jen si jich nikdo moc nevšímá 🙂

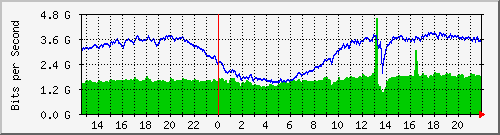

To co teď trápí Wedos je trochu jiná liga. Jeden z posledních útoků dokonce „složil“ dodavatele konektivity Karoa. Musel jsem si udělat screenshot 🙂

Toto je screenshot přenosu dat z NIXu do Karoa

A tady v ten samí čas trasa ze stránek datacentra WEDOS

Už to nabralo trochu jinou úroveň a je nutné se proti tomu bránit, protože se to dříve anebo později ještě zhorší. Nikdo, nikde není v naprostém bezpečí. Utíkat nemá cenu, je třeba se bránit.

Ale stejně jako jsou jinou ligou takovéto útoky, tak i obrana. Začala létat slova hraček za miliony korun. Jedna taková se už objevila i na FB profilu WEDOS.

To jsou ale věci, které řeší dodavatelé konektivity a datacentra. Běžní zákazníci toho v případě DDoS moc udělat nemůžou. Maximálně držet palce ať to zvládnou. Samozřejmě DoS v podobě různých brute force útoků si musíme řešit každý sám, ale to už je o něčem jiném.

Závěr

Asi nejpalčivější otázkou je zdali zůstat u hostingu, který je cílem DDoS útoků a omezuje to můj provoz. Přiznám se, že nevím. Mě se to nijak extra nedotklo. Mám u Wedos 6 sdílených webhostingů, které jsem si postupně nakoupil, takže jsou na různých IP a s výjimkou toho jednoho vítězného, se to na monitoringu Uptimerobot moc neprojevilo (dostupnost 99,98, u jednoho je méně kvůli problému s databází). Situace ale může být jiná u VPS. To nevím.

Hmm a co se týká rizikovosti, tak se přiznám, že bych u něčeho u čeho potřebuju mít 100 % dostupnost asi zvážil jiné řešení. V momentě, kdy ale Wedos vyřeší DDoS ochranu a ta mu bude fungovat, tak se vrátím. Radši budu hostovat u někoho kdo si prošel válkou a je na problémy připravený.

A navíc přiznejme si to, setinka procenta sem anebo tam, za tu cenu 😉

Obávám se ale, že nakoupení obranné techniky může zvýšit cenu poskytovaných služeb.

Problémy s útoky DDoS útoky nyní řešíme s maximální prioritou a určitě je vyřešíme. Investujeme do toho maximum sil, času a peněz.

Problémy se zákazníků téměř netýkají, došlo 2x k drobným a krátkodobým komplikacím, protože byly přetížené trasy u poskytovatelů nad námi a zároveň došlo k pádu jejich routerů (jak u ČDT, tak u Kaory). U nás k pádu žádného síťového prvku nedošlo a naprostá většina tras (zejména v rámci ČR a SR) byla bez jakékoliv ztráty paketů. Problém je v tom, že pokud spadne páteřní dodavatel konektivity, tak routování nějakou dobu přepočítává routovací tabulky a je tam několik desítek sekund prodleva. Z části (trasy přes jiné dodavatele) jede bez vše bez výpadku, ale ta přetížená část má malou chvilku problém.

Bohužel síla útoků, které patří mezi top na světě v konkrétních dnech, byla taková, že skutečně „ucpala“ tranzitní konektivitu u některých dodavatelů nebo jim znefunkčnila páteřní routery.

O postupu a řešeních budeme informovat.

Jen dodám malou poznámku a to tu, že VShosting nepodlehl žádnému útoku, protože se to neobjevilo na žádných grafech, ale naopak jim spadl jejich router (zřejmě byl jeden) a tím jim spadla celá konektivita. Tehdy totiž byl na všech grafech (NIX, SIX a tranzit) ne nárůst (tedy útok), ale naopak absolutní pád na nulu. To nebyl žádný útok, ale prostě pád (zřejmě nezálohovaného řešení) a výpadek na dobu, než se vše podařilo opravit…

To jen na vysvětlenou.