WordPress není náročný na hosting, rozjedete jej snad na jakémkoliv sdíleném webhostingu s aktuální verzí PHP, MySQL. Ostatní parametry webserveru, jako memory limit, jsou většinou dostatečné. Hostingové společnosti jsou si toho dobře vědomi, protože spousta lidí si díky WordPress může zřídit své stránky aniž by tušili, co je to FTP, PHP, HTML anebo dokonce doména. Snaží se tedy WordPress vycházet vstříc jak v parametrech, tak i podporou komunity formou sponzorství různých konferencí. I když ne vždy.

Pokud chcete využívat všechny funkce WordPress potřebujete k tomu XML–RPC, který slouží ke vzdálené komunikaci mezi externí službou a WordPress. Je potřebný například pro jeden z nejoblíbenějších balíčků JetPack. Pokud vám na webhostingu nefunguje JetPack, je to pravděpodobně problém s XML-RPC, respektive souborem xmlrpc.php.

Proč jej webhostingy blokují

XML–RPC je v základním nastavení WordPress aktivní od verze 3.5. Za tu dobu se v něm objevilo několik bezpečnostních zranitelností, které většinou neohrožovaly samotnou instalaci, ale dal se například využít například k provedení DDoS útok. Samotná instalace přitom nemusela být nijak zvlášť zasažena. Jen přes něj někdo nechával posílat odpovědi na cíl.

Některé společnosti se rozhodly, že to prostě vyřeší rázně a jakoukoliv komunikaci s xmlrpc.php prostě blokují. Někdy na požádání jsou schopni vám individuálně vyjít vstříc.

Jak si vyzkoušet jestli je XML-RPC aktivní

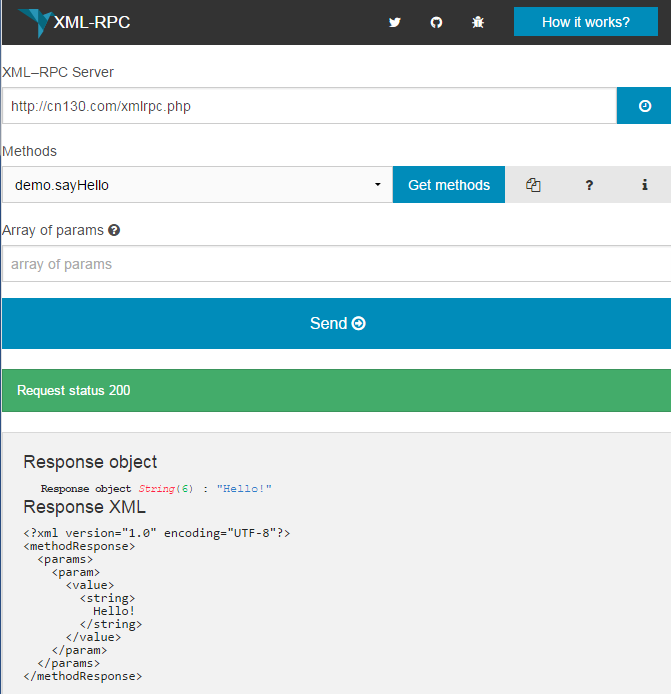

Osobně používám doplněn do Chrome XML-RPC client. Stačí zadat do XML–RPC Server:

http://domena.tld/xmlrpc.php

Klikněte na Get methods. Chvilku počkejte a v Methods vyberte:

demo.sayHello

a klikněte na Send.

Například u WEDOS se nám vrátí pozdrav, takže je všechno v pořádku.

Naproti tomu u Ebola narazíme na ochranu formou fiktivní chyby 503. Případný útočník je tak zastaven a nevytěžuje serverovou infrastrukturu popřípadě nepromění váš WordPress v DoS kánon 🙂

Je zablokovaný XML-RPC velký problém?

Pokud nepotřebujte požívat pluginy, které jej využívají tak vás to nemusí nijak zajímat. Dokonce to za určitých okolností může být i plus. Většina bezpečnostních pluginů, totiž XML-RPC umožňuje vypnout anebo omezit.

Kdo blokuje a kdo neblokuje?

Napadlo mě dát dohromady tabulku webhostingů, kde bude napsáno zdali blokují anebo neblokují soubor xmlrpc.php. Sám však využívám webhostingů jen u několika společností, takže bych byl rád pokud byste mi s tím pomohli. Jestli u některé z těchto společností máte webhosting s WordPress, napište do komentáře odkaz na web, název hostingu a tarif. Já pak vše otestuji. Díky za spolupráci 🙂

| Hosting | XML-RPC | Test | Poznámka |

| Active 24 | blokuje | Na žádost povolí. | |

| AeroHosting | ?? | ||

| Angel Hosting | ?? | ||

| ATTIVO | ?? | ||

| BlueBoard | ?? | ||

| Czechia | ?? | ||

| Český hosting | blokuje | Na žádost povolí. | |

| e-BAAN Net | ?? | ||

| eBola | blokuje | 25.2.2016 | Ebola basic, na žádost odblokuje |

| Endora | ne | FREE, Plus | |

| FORPSI | ?? | ||

| G-Hosting | ?? | ||

| Gigaserver | ?? | ||

| HexaGeek | ?? | ||

| HostingSolutions | ?? | ||

| Hukot | ?? | ||

| IGNUM | ?? | ||

| Netio | ne | ||

| ONEbit | ?? | ||

| Pipni | ?? | ||

| Savana | ne | S100 | |

| Stable | ?? | ||

| SvetHostingu | ?? | ||

| TELE3 | ?? | ||

| Web4U | ?? | ||

| Webhosting C4 | ne | ||

| WEDOS | ne | noLimit |

- www.praha-parkoviste-letiste.cz - zvolte to nejlepší parkoviště u letiště

http://www.smag.cz – Endora FREE

http://www.spacesport.cz – Endora PLUS

Ináč stačí napísať na podporu a ebola to xml-rpc povolí. Ale to asi všetky hostingy, kde to majú prípadne zablokované.

Díky za info přidám.

Znám případ, kdy o tom podpora údajně nevěděla (jeden SK hosting). Teprve když se v tom začalo více hrabat tak to šlo. Zabralo to ale celkem dost času vyřešit. Otázkou je jestli by místo toho zákazník radši nepřešel tam kde to už mají povolené. WP dneska hezky šlape skoro všude.

NETIO neblokuje, vše funguje.

Český hosting. stačí napsat na podporu a xml-rpc povolí.

Active24 – blokaci má, ale na mou žádost ji deaktivoval. 🙂

Přidáno, díky.